Ganze 96 Prozent aller deutschen Unternehmen mussten in den letzten 12 Monaten geschäftsschädigende Cyberangriffe hinnehmen – das ist das Ergebnis einer Umfrage von Tenable.

Die häufigsten Probleme

Am häufigsten – bei 45 Prozent der Befragten – litt die Produktivität der Firma unter den Angriffen, einen Verlust von Kundendaten beklagten 37 Prozent und 36 Prozent meldeten einen Identitätsdiebstahl. Operative IT-Infrastruktur war bei 61 Prozent der Unternehmen direkt betroffen.

Die Fakten sind nicht neu. Umso erstaunlicher, dass die Beachtung der IT-Sicherheit in vielen Unternehmen vernachlässigt wird. Die konsequente Umsetzung von Maßnahmen zum Schutz des Unternehmens vor den unangenehmen Auswirkungen von Angriffen steckt viel zu oft noch in den Kinderschuhen.

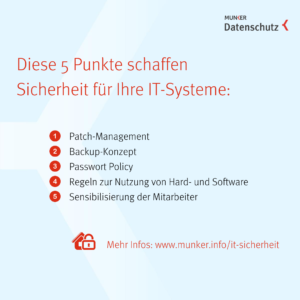

Dabei ist es gar nicht so kompliziert, die grundlegendsten Bausteine sicherer IT-Systeme aufzubauen. Wir haben die 5 Punkte, die aus unserer Sicht für eine sichere IT-Infrastruktur im Unternehmen unerlässlich sind, für Sie zusammengestellt:

Dabei ist es gar nicht so kompliziert, die grundlegendsten Bausteine sicherer IT-Systeme aufzubauen. Wir haben die 5 Punkte, die aus unserer Sicht für eine sichere IT-Infrastruktur im Unternehmen unerlässlich sind, für Sie zusammengestellt:

Patch-Management:

Sorgen Sie dafür, dass Soft- und Hardware auf einem aktuellen Sicherheitsstand sind. Das sollte kein Zufallsprozess sein („wer hat gerade Zeit?“), sondern ein beschriebener und verbindlicher Ablauf. Dabei geht es nicht nur um Microsoft, sondern um alle Anwendungen wie ERP, PDF, Browser etc. Es gibt gute Werkzeuge zur Automatisierung dieses Themas, die auch für KMU bezahlbar sind.

Backup-Konzept:

Organisieren Sie eine sinnvolle Datensicherungsstrategie, die auch die mögliche Rücksicherung beachtet. Ganz wichtig: ab und zu checken, ob auch die richtigen Daten in der Sicherung enthalten sind, und die Rücksicherung z.B. einmal jährlich ausprobieren!

Passwort-Policy:

Verwenden Sie sichere Passwörter sowohl für Benutzer-, als auch für System-Accounts. Nach wie vor sind die beliebtesten Passwörter auch die größten Einfallstore für Angriffe. Wenn ein WLAN für Gäste gestellt wird: nutzen Sie sichere Passwörter mit mind. 25 Stellen, die regelmäßig wechseln. Dazu zählt dann auch ein Berechtigungskonzept für alle operativen Anwendungen.

Richtlinien:

Regeln Sie, wie und wofür betriebliche Hard- und Software genutzt werden darf. Ganz wichtig: denken Sie an die Regelung der privaten Nutzung betrieblicher Systeme (z.B. Smartphones, private Nutzung betrieblicher E-Mail-Accounts) und genauso an die Regelungen zur Nutzung privater Devices für betriebliche Zwecke (z.B. BYOD). Idealfall: Verbot der Privatnutzung.

Mitarbeiter-Sensibilisierung zu Datenschutz und Informationssicherheit:

Social Engineering ist hier unter anderem das Stichwort. Ihre Mitarbeiter sind das größte Problem für Ihre IT, das erfreulicherweise am schnellsten gelöst werden kann. Sie sind diejenigen, die auf den Anhang der E-Mail klicken, in dem Schadsoftware war. Sie sind diejenigen, die ihre Passwörter und Zugangsdaten nicht auf Zettel schreiben sollten. Schulen Sie die Mitarbeiter regelmäßig zu diesen Themen und schaffen Sie Awareness, das schafft im Alltag unglaublich viel Sicherheit.

Mehr Details zur Umfrage finden Sie hier:

Mehr Infos zur IT-Sicherheit und den Möglichkeiten, hier für handfeste Ergebnisse zu sorgen, gibt es hier:

Unterstützung bei der IT-Sicherheit

Und hier geht´s zum passenden kostenlosen Web-Seminar: